История создания аппаратно-программных систем криптографической защиты информации на кафедре ЭВМ Казанского авиационного института

Песошин В. А., Кузнецов В.М., Захаров В.М.

Введение.

Важность информационного фактора, начиная с оборонного сектора, затем в гражданских областях, отличающихся насыщенностью элементами коммуникаций, в существенной степени возрастала по мере развития средств вычислительной техники и систем связи. Актуальность работ по защите информации претерпела взрывообразный скачок в связи со становлением и бурным развитием интернета в 70 – 80-е годы прошедшего века.

Несмотря на сложности экономического развития страны в целом, осознанность понятия информационной безопасности для Татарстана была очевидна. Работы по защите информации приняли в республике приоритетный характер, прежде всего для деятельности банковской структуры, правительственной связи, электронных форм почтовой связи, в сфере оказания государственных услуг, медицины, логистики и многих других секторов инфраструктуры региональной экономики. В ряде направлений этой деятельности Татарстан занял лидирующие позиции.

С 1970 года в Казанском авиационном институте (КАИ), Казанском государственном университете (КГУ) и Казанском научно-исследовательском институте радиоэлектроники (КНИИРЭ) развернулись работы по программной имитации и физическому моделированию структурно сложных сигналов в форме случайных и псевдослучайных последовательностей. Вначале разработки и исследования основывались на широко известных методах построения и анализа генераторов псевдослучайных последовательностей (ГПСП) линейного типа. Решение схемотехнических задач по генераторам случайных последовательностей (ГСЧ) также предполагало традиционные подходы с использованием отдельных источников шума. Затем наметились новые алгоритмические и технические решения генераторов, дающие заметные преимущества в ряде практических приложений [1–8].

Работы проводились по госбюджетным и хоздоговорным заказам в рамках следующих организационных форм:

-

комплексный договор с НИИ вычислительных систем(ВС) Казанского НПО ВС.Тема: «Исследование и разработка специализированных процессоров ЭВМ (Ряд 2 и Ряд 3) для сети ЭВМ». Приказом Минвуза СССР № 1238 от 29.12.81 г. данная тематика входила в координационный план НИР вузов Минвуза СССР в области вычислительной техники;

-

конкурсная тема РАН: «Методы и средства криптографической защиты информации от несанкционированного использования в ПЭВМ и ЛВС»;

-

хозяйственный договор с ассоциацией «Татинформ» по защите информации в объектах информатизации правоохранительных органов РТ;

-

программа НИР АН РТ в разделе «Построение криптосистемы на основе генераторов нелинейных псевдослучайных и случайных последовательностей»;

-

Межвузовская программа: «Методы и технические средства обеспечения информационной безопасности».

Развитию тематики в значительной степени способствовало проведение в соответствии с планами конференций и совещаний Мивуза СССР и Научного совет АН СССР по комплексной проблеме «Кибернетика» III Всесоюзного симпозиума по вероятностным автоматам и их приложениям (Казань, 1983), который был организован КАИ и КГУ. Материалы опубликованы в [9].

С 1990 года на основе полученных результатов КАИ совместно с КНИИРЭ и АН РТ продолжили разработки и внедрения программных и аппаратно-программных систем криптографической защиты информации (КЗИ) для компьютерных сетей.

Этапы развития работ кафедры по защите информации

Краткий перечень решаемых задач соотнесем с временными отсчетами истории развития основ информационной безопасности как для кафедры, так и для заинтересованных организаций.

1990 год. Ведется НИР по разработке высокоскоростного генератора случайных чисел (ГСЧ) для систем криптографической защиты информации персональных ЭВМ(ПЭВМ).Результаты рассматриваются на Всесоюзном научно-техническом семинаре «Сетевая обработка информации» (Москва) и республиканской научно-практической конференции «Проблемы разработки и внедрения микромодульных систем в ЭВМ» (Казань) [10, 11].

1991 год. Разрабатывается система защиты ПЭВМ «КРИПТОСТАТ-30» с оригинальным поточным криптоалгоритмом на основе аддитивных методов обработки числовых потоков, формируемых генератором нелинейных псевдослучайных последовательностей. Практические разработки систем внедряются в НИИВС (Казань). В целом результаты НИР и ОКР представляются на научно-техническом семинаре «Аппаратные средства защиты информации и статистического моделирования в персональных ЭВМ» (Казань)и научно-технической конференции Казанского научного центра РАН [12].

1992-1993 годы. Продолжается развиваться приоритетное направление «Разработка научных основ создания интеллектуальных информационных, в том числе криптозащищенных, систем объединения данных разнородных информационных датчиков (сосредоточенных и распределенных в пространстве)» по двум темам: «Нетрадиционные методы формирования случайных сигналов и их микроэлектронная реализация» и «Аппаратно-программные средства защиты информации в ПЭВМ». В рамках этих тем разрабатываются системы КЗИ "КРИСТАЛЛ" для ПЭВМ и локальных вычислительных сетей. В качестве одного из вариантов системы представляется ее модернизация в виде комплекса «ГРАНИТ». Новизна решения заключается в оригинальной ключевой системе и реализации ГСЧ на микропроцессорной платформе.

Полученные теоретические результаты доводятся до практических разработок в виде платы к ПЭВМ для генерирования случайных и псевдослучайных чисел и платы с аппаратной реализацией алгоритмов защиты информации от несанкционированного использования. Решается вопрос о модернизации этой платы и ее серийного выпуска по договору с инженерно-внедренческим центром (ИВЦ) «ТЕЛЕСОФТ». Модернизированная система «КРИПТОСТАТ-З0 М» внедряется в НИИ «Квант» (Москва) и Казанском Филиале Института Проблем Информатики (КФ ИПИ) РАН.

Значительный объем работ проводится с ассоциацией «Татинформ» по защите информации для правоохранительных органов (МВД и КГБ). Разработки проводятся совместно с КНИИРЭ, которым руководит академик Чабдаров Ш.М. Изготавливаются и поставляются заказчику через «Татинформ» 12 плат систем КЗИ. Их внедрение в реальные объекты осуществляется совместно с ИВЦ «ТЕЛЕСОФТ». Совместно с КНИИРЭ разрабатывается система защиты «КАИР» с высокостойким блочным криптоалгоритмом, основанным на ключе длиной 256 бит. Планируется при условии обеспечения финансирования на 1994 год изготовление и установка 50 плат на конкретные объекты, требующие повышенные степени стойкости защиты информации.

Результаты работ по КЗИ представляются на выставке «Конверсия научно-технического потенциала вузов», обсуждаются на научно-техническом семинаре по защите информации Всероссийской научно-практической конференции «Проблемы защиты информации в системе высшей школы» (Обнинск, 1993 г.). Результаты работы публикуются в [13–15].

Подготавливаются документы на создание совместного научно-исследовательского центра (СНИЦ) «Информатика и вычислительная техника» АН Татарстан, КГТУ им. А.Н. Туполева, НИИ ВС и «Научного центра нейрокомпьютеров» РАН, ориентированного на решение задач информационной безопасности.

1994 год. Проводятся работы по системам КЗИ на основе генераторов нелинейных последовательностей. Рассматриваются проблемы защиты информации в ИВС и внедряется концепция защиты баз данных в ПЭВМ на базе криптоустройств «ГРАНИТ» и «КАИР» в Кубинбанке (Краснодар), Региональном Центре Информатизации (РЦИ) НБ РТ, системе правоохранительных органов РТ. Результаты докладываются на Международной научно-технической конференции «Развитие и применение открытых систем» (Казань) и публикуются в [16–22].

1995 год. Разрабатывается вариант системы КЗИ «ГРАНИТ» на БМК.В рамках СНИЦ осуществляются работы по системе криптографической защиты информации на основе генераторов нелинейных последовательностей. Анализ свойств разработанных образцов проводится в КНИИРЭ по утвержденным методикам для изделий систем связи с особо высокой степенью защиты. Полученные заключения свидетельствуют о соответствии этих разработок требованиям, предъявляемым к средствам специального назначения. Также устанавливается, что быстродействие и защищенность информации с использованием разработанной аппаратуры находятся на уровне лучших мировых образцов. Это позволяет с успехом применять их для защиты конфиденциальной информации в компьютерных и кабельных сетях банковской и коммерческой связи гражданского назначения.

1996 год. Рассматривается индивидуальное средство защиты информации в ПЭВМ, моделируются его функционирование и типичные условия использования. Разрабатываются функциональная, принципиальная схемы и программная модель функционирования средств индивидуальной защиты информации в ПЭВМ. Результаты работы докладываются на научно-практической конференции по актуальным вопросам вычислительной техники (Казань).

1997 год. Продолжаются работы по авторской защите информации в ПЭВМ. При кафедре ЭВМ в структуре КГТУ им. А.Н. Туполева (КАИ) создается Региональный учебно-научный центр Поволжья по информационной безопасности (РУНЦ ИБ). Открывается для студентов новая специальность 220600 «Организация и технология защиты информации». Совокупность полученных результатов апробируется на международной конференции, выставке «Безопасность информации - 97»,юбилейной научной, научно-методической конференции КГТУ им. А.Н. Туполева (Казань, 1997 г.) и публикуются в [23-26].

1998 – 1999 годы. В продолжающейся теме авторской защиты информации в ПЭВМ прорабатывается схемотехническая идея использования полисинхронных и асинхронных генераторов случайных сигналов. Рассматриваются принципы реализации аппаратных средств защиты информации по технологии программируемых логических интегральных схем (ПЛИС).Анализируются возможности формирования случайных двоичных последовательностей на цифровой элементной базе, полностью исключающую аналоговую схемотехнику. В качестве основного макропараметра цифровых элементов, гарантированно содержащего случайную составляющую, выбирается временная задержка. Для этого определены уровни флуктуации времени задержки логических элементов разных серий и технологий, в частности элементов ПЛИС фирмы XILINX. Проведенные исследования показали возможность построения генераторов физически случайной последовательности, как на микросхемах малой степени интеграции, так и в виде БИС. В результате удается получить случайные фрагменты последовательности в качестве основы ключей защиты исключительно средствами цифровой схемотехники. Создаются варианты авторской защиты информации, реализованные на элементной базе цифровых БИС [27].

Существенный вклад в описанные исследования и разработки вносит Гришкин С.Г., который в 1999 г. защищает кандидатскую диссертацию на тему «Генераторы случайных и псевдослучайных чисел для статистического моделирования и защиты информации» [28].

2000 год. Проводится работа по фонду НИОКР АН РТ по теме «Интегрированные программно-аппаратные средства для проектирования и моделирования цифровых микроэлектронных устройств». Этап 2000 года: «Исследование проблемы взаимосвязи математического и физического моделирования применительно к цифровым стохастическим объектам». В этом этапе анализируются возможности объединения технологий математического и физического моделирования на ЭВМ. Подтверждается реальность создания специальных программно-аппаратных средств для комплексного исследования поведения сложных цифровых объектов детерминированной и стохастической природы, а также для высокоэффективных методов проектирования цифровых устройств специального и широкого применения.

25 июля 2000 года. Публикуется с изменениями и дополнениями Указ президента РФ Ельцина Б.Н. от 3 апреля 1995 г. № 334 «О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации».

Наряду с очевидными и прогрессивными мерами против нелицензированных и деструктивных действий в сфере информационной безопасности, Указ практически полностью закрывает свободное научно-техническое состязание и конкуренцию основополагающих идей, концепций и эскизного проектирования в этой важной сфере научного творчества. Последствия такого рода ограничений неизбежно проявятся в форме застоя, деградации очередного направления в области высоких технологий и потери независимости оборота информационно емких продуктов на международном уровне.

Дальнейшие исследования кафедры суживаются до теоретических постановок задач и проблем. Апробация технических разработок и экспериментальных макетов в реальных условиях взаимодействия с существующей инфраструктурой стала практически невозможной.

Генераторы нелинейных псевдослучайных последовательностей

ГПСП успешно используются для защиты информации в ПЭВМ и сетях для шифрования данных или сообщений, поскольку ключ для их дешифрования на приемной стороне строится с помощью идентичного ГПСП [30]. Для создания средств криптографической защиты информации необходимо использовать генераторы нелинейных псевдослучайных последовательностей (ГНПСП) [31], которые исследованы еще недостаточно.

В основе криптографических устройств лежит формирование случайных и «непредсказуемых» псевдослучайных последовательностей. Проблемой является разработка высокоскоростных малогабаритных ГНПСП для криптоустройств. Известные хорошие статистические свойства и простота реализации ПСП на регистре сдвига с линейной обратной связью (РС ЛОС) являются недостаточными для их использования в системах защиты информации. Известно, что структуру РС ЛОС можно определить по известным n битам ключевой последовательности (n – длина РС), и, следовательно, восстановить открытый текст из шифротекста в прямом и обратном направлениях [31].

Для повышения надежности аддитивных алгоритмов шифрования используют различные методы генерирования нелинейных ПСП. В качестве оценки непредсказуемости НПСП принимают обычно длину эквивалентного РС ЛОС, которую называют эквивалентной линейной сложностью (ЭЛС) НПСП. ЭЛС у НПСП в принципе может достигать величины ее периода, что обеспечивает практическую непредсказуемость таких последовательностей. С другой стороны у большинства НПСП «непредсказуемы» также ее статистические характеристики, что не позволяет использовать их в качестве ключевых последовательностей.

Можно отметить, в соответствии с работой обзорного характера [31], следующие распространенные направления построения НПСП:

-

НПСП, формируемые применением нелинейной внешней логики для комбинирования символов РС ЛОС и имеющие период 2n – 1;

-

Составные НПСП, формируемые путем чередования символов с выходов двух и более РС ЛОС по определенному правилу;

-

НПСП полного цикла с периодом 2n (последовательности де-Брейна), генерируемые РС с нелинейной обратной связью.

Рассмотрен генератор НПСП, относящийся к классу комбинированных генераторов. ГНПСП построен на трех регистрах сдвига по принципу «управляемый - управляющий». ГПСП1 управляет прохождением сигналов ГПСП2 или ГПСП3 на выход мультиплексора. Предложен алгоритм идентификации начального состояния для двух генераторов “управляемый - управляющий”, который позволил определить ЭЛС НПСП.

Учитывая, что НПСП обладают наиболее высокой ЭЛС и неидеальными корреляционными свойствами, они могут быть использованы либо в качестве «внутренних последовательностей» при построении ГПСП класса а), либо в комбинации с другими способами получения ПСП с хорошими корреляционными свойствами, но слабой непредсказуемостью.

Генераторы случайных последовательностей

В основу функционирования ГСП положены три принципа:

-

использование естественных флуктуаций временных параметров цифровых элементов, осуществляющих операцию непрерывной задержки двоичных сигналов;

-

установление иррациональности в соотношениях временных параметров исходных компонент формируемого процесса путем аппаратной реализации псевдослучайных алгоритмов в непрерывном времени;

-

использование эффекта “накопления” дисперсии фазы высокочастотного импульсного сигнала при независимом и достаточно редком обращении к нему. Использование и развитие этих принципов позволили получить новые технические решения при разработке ГСП.

ГСП с динамически изменяющейся обратной связью состоит из управляющего и управляемого генераторов асинхронных случайных сигналов. Управляющий генератор асинхронных сигналов построен на последовательно соединенных сумматорах по модулю два с обратной связью в соответствии с выбранным полиномом синхронной модели генератора (М – 1)-последовательности. Управляемый генератор асинхронных сигналов содержит последовательно соединенные управляемые формирователи импульсов с обратной связью, определяемой базовым полиномом синхронной модели генератора М-последовательности. На управляемые формирователи импульсов подаются сигналы с выходов сумматоров по модулю два управляющего генератора.

При включении напряжения питания в управляющем генераторе формируется асинхронный случайный процесс, который поступает на управляемые формирователи импульсов. В управляемом генераторе асинхронных сигналов формируется высокодисперсный асинхронный случайный процесс за счет динамически изменяемой обратной связи по сигналам управления с выходов асинхронного случайного процесса управляющего генератора. Случайные сигналы с управляющего генератора дополнительно «подмешиваются» через сумматор по модулю два к сигналам управляемого генератора. Это необходимо для того, чтобы получать незатухающий случайный процесс, поскольку для управляемого генератора асинхронных сигналов в качестве базового взят полином М-последовательности, структура которого содержит устойчивое нулевое состояние. С целью улучшения равномерности распределения выходного асинхронного случайного процесса выходные сигналы управляющего и управляемого генераторов дополнительно суммируются по модулю два. Результирующий сигнал подается на вход триггера, в котором при поступлении тактовых импульсов формируется выходная случайная последовательность. Таким образом, применение динамически изменяемой обратной связи в управляемом генераторе асинхронных сигналов существенно улучшает надежность и качество формируемого случайного процесса. Это позволяет увеличить предельную частоту устройства фиксации случайного процесса на выходном триггере, а значит и быстродействие формируемой случайной последовательности.

Аппаратно-программные системы криптографической защиты информации

За рубежом наибольшее распространение и применение получили криптосистемы на основе стандарта де-юре DES (Data Encruption Standart) и стандарта де-факто RSA (Rivest Shamip Addalman). У нас в стране действует криптоалгоритм ГОСТ 28147-89. К сожалению, основным недостатком данного ГОСТа, ограничивающим его применение в безопасных системах реального времени, является его высокая сложность и, следовательно, низкое быстродействие.

В России наиболее крупный производитель аппаратно-программных систем защиты информации - фирма «АНКАД». Изделия фирмы имеют торговую марку «КРИПТОН». Это одноплатные устройства, использующие мощные криптопроцессоры, работа которых основана на криптографии с закрытыми ключами. «Криптон-3» имеет быстродействие до 150 К байт/с, «Криптон-4» - до 300 К байт/с.

Разработанные нами системы КЗИ построены на основе генераторов линейных и нелинейных псевдо- и случайных последовательностей. Реализован оригинальный криптоалгоритм, относящийся к классу поточных шифров. Специальные исследования алгоритмов показали, что время, необходимое для вскрытия шифрованного текста без знания ключа, на ЭВМ с быстродействием 1млрд оп/с превышает 30 лет ее непрерывной работы для системы «КРИПТОСТАТ» и 50 лет – для системы «КРИСТАЛЛ».

В основу построения системы КЗИ «ГРАНИТ», являющегося модернизацией «КРИСТАЛЛа», заложены следующие принципы:

-

открытость архитектуры; достижение оптимальных показателей по параметрам системы: стойкость - производительность - надежность - экономичность;

-

развитая подсистема аппаратного формирования, управления и хранения ключевой информации;

-

богатый набор сервисных функций и «дружественный» интерфейс системы с пользователем.

В системе КЗИ «ГРАНИТ» ГПСП формирует М-последовательность на основе примитивного полинома из соединенных в кольцо D- и T-триггеров. Генератор НПСП представляет собой управляемый ГПСП на регистре сдвига с динамически изменяемой во времени обратной связью и изменяемым количеством разрядов. Для улучшения статистических характеристик НПСП к ней «подмешиваются» по модулю два М-последовательности с выходов ГПСП. В результате НПСП обладает высокой степенью непредсказуемости и хорошими статистическими характеристиками.

В ГСП используется динамически изменяемая обратная связь. Управляющий генератор асинхронных сигналов реализован на основе базового полинома (М – 1)-последовательности, а управляемый генератор асинхронных сигналов – на основе базового полинома М-последовательности. Оба генератора формируют асинхронные случайные последовательности, которые затем с целью улучшения статистических характеристик суммируются по модулю два.

Блок встроенных шифрключей выполнен в виде индивидуальной карточки, подключаемой к ПЭВМ через специальный блок сопряжения с криптоплатой. Блок подключается к системе только во время сеанса работы, ключи в блоке программно недоступны пользователю. Это обеспечивает принципиальную невозможность перехвата ключей. Энергонезависимая память шифрключей объемом 2 К байта используется при инициализации генераторов ПСП и НПСП.

Создано необходимое программное обеспечение, работающее под управлением ОС MSDOS версии 3.0 и выше и поддерживающее многооконный интерфейс. Программное обеспечение содержит следующие подсистемы: сервисную, обеспечения рабочих режимов, управления файлами и шифрключами.

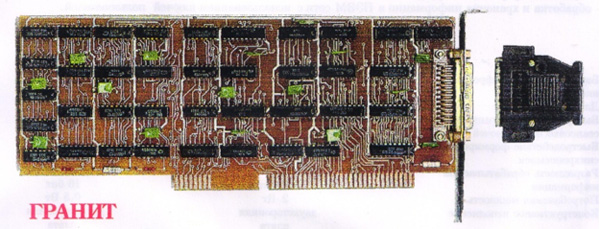

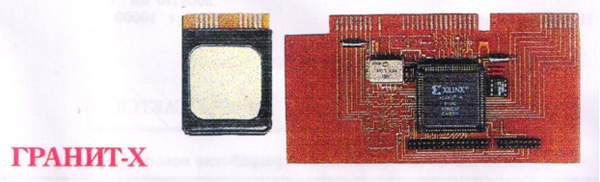

На рисунке представлены фотографии плат «ГРАНИТ» и «ГРАНИТ-Х».

В таблице представлены технические характеристики системы КЗИ «ГРАНИТ», построенного на отечественной элементной базе средней степени интеграции, и «ГРАНИТ-Х», построенного на ПЛИС фирмы XILINX.

Таблица. Технические характеристики

|

|

«ГРАНИТ» |

«ГРАНИТ-Х» |

|

Быстродействие шифрования информации |

500 Кбайт/с |

2-4 Мбайт/с |

|

Длина шифр ключа |

128 бит |

128 бит |

|

Быстродействие формирования сеансовыхшифрключей |

Не менее 50 Кбайт/с |

не менее 100Кбайт/с |

|

Быстродействие формирования синхропосылок |

Не менее 100Кбайт/с |

не менее 200Кбайт/с |

|

Разрядность обрабатываемой информации |

16 бит |

16 бит |

|

Потребляемая мощность |

2 Вт |

0,5 Вт |

|

Наработка на отказ |

не менее 10000 |

не менее 100000 |

Литература

-

А.с. 688905 СССР. Генератор случайной последовательности импульсов /В.М. Кузнецов, В.А. Песошин //Опубл. 1979, Бюл. №36.

-

А.с. 1023637 СССР. Генератор случайного напряжения импульсов /В.А. Песошин, В.М. Кузнецов, О.И. Дапин //Опубл. 1983, Бюл. №22.

-

А.с. 1040486 СССР. Генератор случайной последовательности /В.А. Песошин, В.М. Кузнецов, О.И. Дапин //Опубл. 1983, Бюл. №33.

-

А.с. 1185582 СССР. Генератор псевдослучайных чисел /В.А. Песошин, В.М. Кузнецов, О.И. Дапин, Н.Н. Сергеев, С.Г. Гришкин //Опубл. 1985, Бюл. №38.

-

А.с. 1210209 СССР. Генератор псевдослучайных последовательностей импульсов /Б.Ф. Кирьянов, В.А. Песошин, С.Г. Гришкин //Опубл. 1986, Бюл. №5.

-

А.с. 1249512 СССР. Генератор случайной последовательности /В.А. Песошин, В.М. Кузнецов, Н.Н.Сергеев, С.Г. Гришкин, О.И .Дапин, В.И. Глова, Е.К. Шаронова // Опубл. 1986, Бюл. №29.

-

Песошин, В.А. Генераторы псевдослучайных двоичных последовательностей /В.А. Песошин, В.М. Кузнецов //Вычислительные и управляющие системы летательных аппаратов.– Казань: КАИ, 1983. – С.51–56.

-

Бухараев, Р.Г. Управляемые генераторы случайных кодов /Р.Г. Бухараев, В.М. Захаров. – Казань: изд-во КГУ, 1978. – 160 с.

-

Сб. Вероятностные автоматы и их приложения / Составитель В.М. Захаров. – Казань: изд-во КГУ, 1983. – 214 с.

-

Гришкин, С.Г. Модель передачи маркера в безопасной локальной вычислительной сети /С.Г. Гришкин, В.А.Песошин//Научно-техническая конференция «Проблемы разработки и внедрения микромодульных систем в ЭВМ». - Казань, 1990. – C. 8.

-

Гришкин С.Г. Проблемы защиты информации в локальной информационно-вычислительной сети /С.Г. Гришкин//Сетевая обработка информации. М.: Московский дом научно-технической пропаганды, 1990. – C. 17–21.

-

Песошин, В.А. Генераторы случайных чисел на микропрограммируемых БИС /В.А. Песошин, М.И. Бурнашев, В.М. Кузнецов //Вопросы радиоэлектроники, сер. ЭВТ, 1991, вып.6.– С.77–88.

-

А.с. 1706018 СССР. Генератор псевдослучайной последовательности импульсов /В.А. Песошин, М.И. Бурнашев //Опубл. 1992, Бюл. №2.

-

А.с. 1817094. Генератор случайных чисел/М.И. Бурнашев, В.М. Кузнецов, В.А. Песошин В.А. //Опубл. 1993, Бюл. №19.

-

Песошин, В.А. Цифровые генераторы случайных сигналов для защиты информационных телекоммуникаций /В.А. Песошин, В.М. Кузнецов, Н.Н. Сергеев // Вопросы радиоэлектроники, сер. ЭВТ, 1993, вып.4. – С. 95–113.

-

Гришкин, С.Г. Концептуальные вопросы защиты информации в распределенных системах /С.Г. Гришкин, В.А. Песошин//Безопасность информационных технологий, 1994, №1. – C. 46–49.

-

Гришкин, С.Г. К проблеме идентификации начального состояния в генераторах псевдослучайных последовательностей /С.Г. Гришкин, Е.Л. Столов //Безопасность информационных технологий, 1994, №1. – C. 37–39.

-

Гришкин, С.Г. О новом классе аппаратно-программных систем криптозащиты информации /С.Г. Гришкин, А.В. Николаев, В.А. Песошин //Безопасность информационных технологий, 1994, №1. – C. 62–63.

-

Гришкин, С.Г. Криптографическая защита баз данных /С.Г. Гришкин, М.Г. Магданов //Безопасность информационных технологий, 1994, №1. – C. 53–57.

-

Гришкин, С.Г. Концептуальные вопросы построения автоматизированной банковской системы Республики Татарстан /С.Г. Гришкин, А.А. Лушин, В.В. Салихов, В.В. Трофимов //Тезисы докладов международной научно-технической конференции «Развитие и применение открытых систем». - Казань, 1994. – C. ПР3–ПР4.

-

Гришкин, С.Г. Внедрение системы криптографической защиты информации в сети телекоммуникаций Национального банка Республики Татарстан /С.Г. Гришкин, В.А. Костромин //Тезисы докладов международной научно-технической конференции «Развитие и применение открытых систем». - Казань, 1994. – С. 3И5–3И6.

-

Песошин, В.А. Нетрадиционные принципы формирования случайных сигналов для защиты информации /В.А. Песошин, В.М. Кузнецов //Тез. докл. научн. техн. конф. КГУ.- Казань, 1994.– С. 178.

-

Габутдинова, А.М., Об одном классе аппаратно-программных систем криптографической защиты информации /А.М. Габутдинова, В.И. Глова, С.Г. Гришкин, В.И. Петровский, В.А. Песошин//Сборник материалов международной конференции «Безопасность информации». - М., 1997. – С. 226–230.

-

Кузнецов, В.М. Случайность и предсказуемость поведения объектов формирования числовых последовательностей /В.М. Кузнецов, В.А. Песощин, А.Н. Бахарев //Тезисы докладов Юбилейной научной и научно-методической конференции. – Казань, КГТУ, 1997.

-

Песошин, В.А. Об одном классе аппаратно-программных систем защиты информации /В.А. Песощин, Р.Р. Бикмухаметов, В.И. Глова, С.Г. Гришкин//Тезисы докладов Юбилейной научной и научно-методической конференции. - Казань, КГТУ, 1997.

-

Патент 2096912 РФ. Генератор случайной последовательности /С.Г.Гришкин, В.А. Песошин //Опубл. 1997, Бюл. №329.

-

Кузнецов, В.М. Оценка степени предсказуемости поведения цифровых генераторов случайных чисел /В.М. Кузнецов, В.А. Песошин, А.Н. Бахарев, С.Г. Гришкин, Л.П. Кулагин // Тезисы докладов IVВсероссийской научно-технической конференции «Методы и средства измерений физических величин», ч.VIII. Н.Новгород, 1998.

-

Гришкин, С.Г. Генераторы случайных и псевдослучайных чисел для статистического моделирования и защиты информации / С.Г. Гришкин //Автореф. дис. канд. техн. наук. – Казань: КГТУ им. А.Н. Туполева, 1998.– 16 с.

-

Кузнецов, В.М. Цифровой метод измерения малых флуктуаций временных задержек элементов программируемых БИС /В.М. Кузнецов, В.А. Песошин, А.Н. Бахарев // Тезисы докладов VВсероссийской научно-технической конференции «Методы и средства измерений физических величин», ч.VIII. Н. Новгород, 2000.

-

Хофман, Л. Современные методы защиты информации /Л. Хофман //М.: Советское радио, 1980 – 264 с.

-

Стельмашенко, В.Г. Нелинейные псевдослучайные последовательности в широкополосных системах передачи информации //Зарубежная радиоэлектроника, 1988, №9. – С. 3–16.

Об авторе: д.т.н.

Казанский национальный исследовательский технический университет им. А.Н Туполева-КАИ

Казань, Россия<br>

pesoshin-kai@mail.ru

Материалы международной конференции Sorucom 2017

Помещена в музей с разрешения автора

5 января 2019